Un nuevo ataque de ransomware se esparce alrededor de Europa, principalmente: Rusia, Ukrania, Turkia y Alemania hace pocas horas.

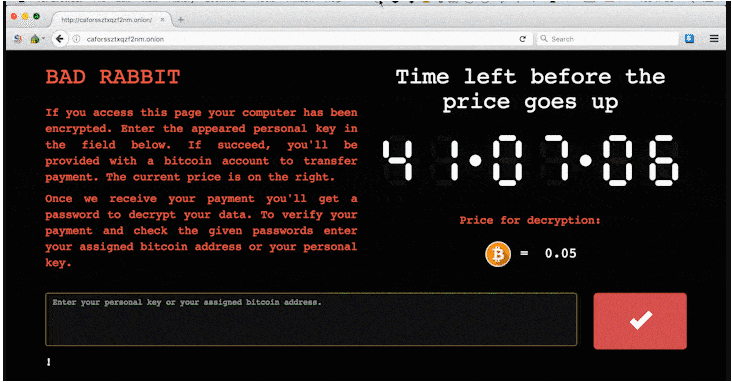

Llamado como «Bad Rabbit» (Win32/Disckcoder.D, Disckcoder.Petya.D), este ransomware es una nueva versión de Petya (Win32/Diskcoder.C) que demanda el pago de 0.05 BTC para desbloquear sus sistemas. Los sistemas cifrados tienen la extensión .encrypted

De acuerdo a los análisis iniciales, uno de los métodos de distribución del ransomware es via ataque drive-by download, algunos sitios web comprometidos se les inyectó código JavaScript en el cuerpo HTML, donde se descargar un instalador falso de adobe Flash player. No se usa un exploit, por lo que la victima debe ejecutar manualmente el dropper, el cual pretende ser un instalador de adobe flash.

Bad Rabbit usa DiskCryptor, un software de cifrado de disco open source, para cifrar los archivos con RSA 2048.

Al parecer el ataque de ransomware no usa el exploit Eternalblue, en su lugar, primero escanea la red interna en búsqueda de recursos compartidos, luego usa una lista de credenciales comunmente usadas para obtener acceso y desplegar el malware, también usa un exploit llamado Mimikatz para extraer credenciales desde los sistemas afectados.

Indicadores de Compromiso

C&C servers

Payment site: http://caforssztxqzf2nm%5B.%5Donion

Inject URL: http://185.149.120[.]3/scholargoogle/

Distribution URL: hxxp://1dnscontrol[.]com/flash_install.php

List of compromised sites:

- hxxp://argumentiru[.]com

- hxxp://www.fontanka[.]ru

- hxxp://grupovo[.]bg

- hxxp://www.sinematurk[.]com

- hxxp://www.aica.co[.]jp

- hxxp://spbvoditel[.]ru

- hxxp://argumenti[.]ru

- hxxp://www.mediaport[.]ua

- hxxp://blog.fontanka[.]ru

- hxxp://an-crimea[.]ru

- hxxp://www.t.ks[.]ua

- hxxp://most-dnepr[.]info

- hxxp://osvitaportal.com[.]ua

- hxxp://www.otbrana[.]com

- hxxp://calendar.fontanka[.]ru

- hxxp://www.grupovo[.]bg

- hxxp://www.pensionhotel[.]cz

- hxxp://www.online812[.]ru

- hxxp://www.imer[.]ro

- hxxp://novayagazeta.spb[.]ru

- hxxp://i24.com[.]ua

- hxxp://bg.pensionhotel[.]com

- hxxp://ankerch-crimea[.]ru

Recomendaciones

- Cuidado al abrir documentos via email que no esperas, siempre verifique la fuente.

- Nunca descargue aplicaciones desde sitios de terceros.

- Usar un buen sistema de Antivirus con firmas actualizadas.

- Tener los parches al día, usar un sistema automático de gestión de parches para automatizar el proceso de backup & recovery.

- Usar credenciales de acceso a recursos compartidos robustas, Bat Rabbit usa una lista de credenciales comunes.

- Respaldo, un buen sistema de backup, con almacenamiento externo, que automatice el proceso y reduzca a minutos la restauración.

Fuentes:

The hacker News: https://thehackernews.com/2017/10/bad-rabbit-ransomware-attack.html

Welivesecurity: https://www.welivesecurity.com/2017/10/24/bad-rabbit-not-petya-back

En ADV Integradores y consultores estamos a su disposición para apoyarlos con la estrategia de ciberseguridad que permita hacer frente a las amenazas avanzadas como el ransomware, que es y será el principal reto a resolver por todos los que tenemos como responsabilidad mejorar la postura de seguridad de las organizaciones.

Jesús Dubront, CISM

Director

ADV Integradores y consultores

jesus.dubront@adv-ic.com | @jdubront | www.adv-ic.com | @adv_ic | Linkedin: ADV Integradores y consultores | Facebook:ADV Integradores y consultores

1 comentario