Actualización: Investigadores han determinado que la razón por la cual la expansion ha sido tan virulenta, es que en el ataque se usó un Exploit desarrollado por la NSA llamado ETERNALBLUE.

ETERNALBLUE trabaja explotando una vulnerabilidad en el protocolo SMBv1.0 que da un escalon a las maquinas con esta vulnerabilidad. Microsoft liberó el patch MS17-010, pero no significa que la gente haya aplicado dicho patch. Una vez descargado el malware se expande con Eternalblue e infecta con WCry.

Un ransomware a atacado mundialmente, pero en especial en España, donde Telefonica ha sido su principal victima, el personal de TI de telefónica está comunicando a sus empleados a apagar sus computadoras y conexiones VPN de maneja de limitar su alcance.

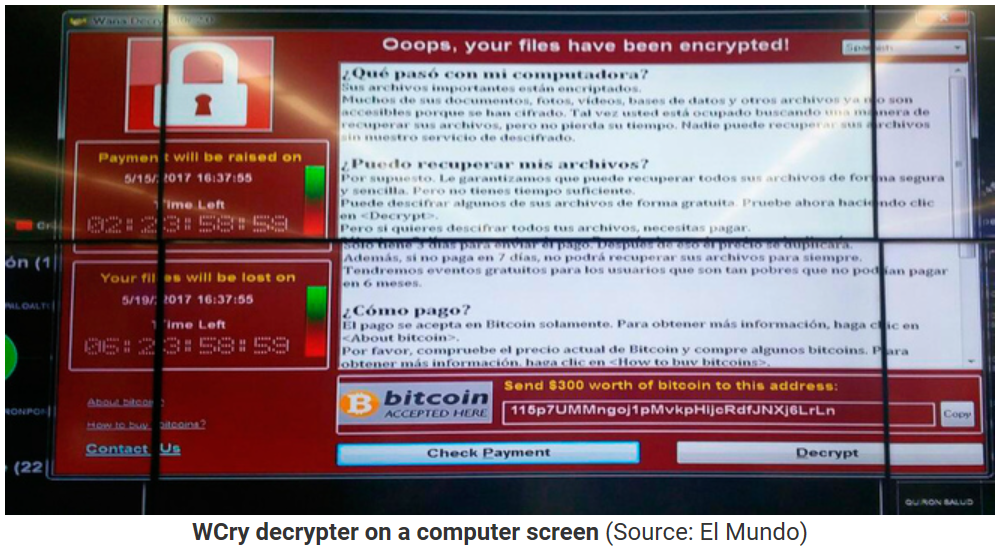

El culpable de estos ataques es la v2.0 de el ransomware WCry, también conocido como WannaCry o WanaCryptOr.

El ransomware WCry Explota su distribución de forma masiva

La versión Version 1.0 de este Ransomware fue descubierta en febrero de este año.

La versión 2.0 fue detectada por primera vez hace 5 horas por un investigador de seguridad independiente. Lo investigadores dicen que no se sabe de donde vino el ransomware y ha empezado a expandirse como un incendio forestal.

En estas primeras horas, WCry 2.0 tiene mas victimas que el ransomware Jaff, distribuido a través de la Botnet Necurs, en números, en solo horasWCry tiene 1.5 veces mas victimas que Jaff.

Actualmente, los investigadores no han identificado el origen exacto de la campaña de distribución, en este momento, podría venir por campañas publicitarias falsas, kits de exploit, email spam, o ataques RDPs.

El brote de WCry ha tenido gran impacto en España

Citando información de ID-Ransomware, un servicio que ayuda a los usuarios a identificar infecciones de Ransomware, el ransomware tiene victimas en todo el mundo, en países como: Taiwan, Russia, Turkia, Kazakhtan, Indonesia, Vietnan, Japón, España, Alemania, Ukrania, y Filipinas.

Por mucho, el país mas afectado que hemos visto es España, de acuerdo a el periódico El Mundo, hay cientos de PCs infectados con v2.0 WCry en Telefonica, un ISP Local.

La publicación ha confirmado las infecciones, y también se ha obtenido información de los empleados, quienes han comunicado al periódico que les han aconsejado apagar sus computadoras y no usar las conexiones VPNs. Resulta correcto pensar que este lineamiento puede tener eco en todas las sucursales de Telefonica en el mundo en especial América Latina. Países como: Mexico, Centro América, Venezuela, Brasil, Chile, entre otros, están en alto riesgo de infección o ya están infectados.

Recomendamos a las organizaciones tomar acciones preventivas, emitir comunicados internos sobre esta nueva amenaza, no abrir correos no solicitados, en antivirus convencionales llevar la base de datos de firmas a la ultima versión, cerrar las políticas de navegación (por lo menos, por un periodo mientras se determina mejor el origen del mismo), En los antivirus de avanzados, activar las validaciones pre y post ejecución, consultas a la nube, entre otro.

Contactar a sus proveedores de seguridad para ampliar las medidas de seguridad.

En ADV Integradores y consultores estamos a su disposición para apoyarlos con la estrategia para hacer frente a esta nueva amenaza de ciberseguridad, que esta afectando en este momento a las organizaciones en el mundo.

Fuente original en inglés:Bleepingcomputer.com

Traducción y adaptación al español: Jesus Dubront

Jesús Dubront, CISM

Director

ADV Integradores y consultores

jesus.dubront@adv-ic.com | @jdubront | www.adv-ic.com | @adv_ic | Linkedin: ADV Integradores y consultores | Facebook:ADV Integradores y consultores